2024年4月22日~2024年4月28日に読んだ中で気になったニュースとメモ書きです。社内勉強会TLSらじお第154回分(GW中だから誰も来ないかも...)。

[Entrust Considered Harmful]

こちらのツイートから。

Getting feisty again over at Bugzilla https://t.co/669oACxezj pic.twitter.com/ah1jrfoQuM

— Cryptoki (@Cryptoki) 2024年4月23日

リンク先はこちら。

2024年3月のEntrustのEV証明書インシデントの件に関連する話題。同じ著者がその件についてもブログを書いている。

Part 1では2024年のインシデント以外にも2017-2019年の14件のインシデントが、Part 2では2019-2020年の7件のインシデントが取り上げられている。BR非準拠で、OUフィールドにハイフンを含む証明書を発行したというパッと見は影響度のよくわからないインシデントもあるが、OCSPレスポンダが無効なシリアル番号に対して「good」のレスポンスを返すという重大そうなものも。2019年にはEV証明書の有効期限は825日までとされていたが、それを超える3年間の有効期限のものを発行したケースもあったとか。

著者は「EntrustはもうCAやめた方がいいと思う(I do not think Entrust should remain a CA anymore.)」とコメントしている(英語的にはshouldだともう少し強く訳すべきか?)。

[Chrome 124での耐量子暗号リクエスト増加]

こちらのツイートから。

Nearly a week in to the release of @googlechrome 124, and post-quantum encrypted requests have now grown to over 13% of@Cloudflare global TLS 1.3 request traffic.

— Cloudflare Radar (@CloudflareRadar) 2024年4月23日

Want the latest on post-quantum? @bwesterb shares details at https://t.co/9zcoGXjuFShttps://t.co/FjtpbQoljx pic.twitter.com/pXk8IOPqwv

2024年4月17日にGoogle Chrome 124がリリースされ、耐量子暗号を利用した鍵交換がデフォルトで有効化された。Cloudflareで扱われるTLS1.3のリクエストのうち耐量子鍵交換が有効であった割合は、Chrome 124のリリース前の2%前後から、10%以上増加したとのこと。

世の中的にはまだサポートしてるサーバが少なそうではある。AWSでもKMSなど一部サービスのAPIでは耐量子鍵交換を利用できるが、CloudFrontとかELBとか外向けのエンドポイントでも使えるようにならないかな...。

Chromeの2024年第1四半期のセキュリティアップデートでもChrome 124のリリースについて触れられている。耐量子鍵交換がデフォルトで有効になるのはデスクトップ版だけのよう。

いつもの Chromeセキュリティー まとめ。たすかる。

— ゆき (@flano_yuki) 2024年4月27日

『Q1 2024 Summary from Chrome Security』https://t.co/16quLLWALh

[その他のニュース]

▼PCI DSS 4.0:CT監視義務化

こちらのツイートから。

PCI DSS 4.0; Certificate Transparency Monitoring is mandatory! - https://t.co/KyitVjGvTu

— Ryan Hurst (@rmhrisk) 2024年4月22日

リンク先はこちら。

PCI DSSはクレジットカードのセキュリティ標準。v4は2022年3月に公開されていた。

4.2.1.1の新しい条文で「証明書の目録を維持せよ」と書かれており、これによって実質的にCT(Certificate Transparency、証明書の透明性)が必須になるとか。

後半半分はブログの筆者Scott Helme氏がCEOを務めるreport-uri.comの宣伝。CTログをチェックしてドメインの証明書一覧を出してくれるのは便利そう。

▼TCP/IP技術入門発売予定

こちらのツイートから。

【新刊】2024年5月10日発売『TCP/IP技術入門——プロトコルスタックの基礎×実装[HTTP/3, QUIC, モバイル, Wi-Fi, IoT]』本体2,800円+税,中山悠,丸田一輝 著,今のTCP/IP,ネットワーク技術をどのように学ぶか。https://t.co/YExCmO8GKg pic.twitter.com/CQT0ik3Uhc

— 技術評論社販売促進部 (@gihyo_hansoku) 2024年4月22日

リンク先はこちら。

マスタリングTCP/IP 入門編(第6版)は以前読んだけどQUICの話はさらっと2ページくらいだった記憶。HTTP/2, HTTP/3, QUICの話を一回概観したかったので読んでみようかな。

▼DHEat DOSとSSH

こちらのツイートから。

An Analysis of the DHEat DoS Against SSH in Cloud Environments https://t.co/O6E535XqEN

— /r/netsec (@_r_netsec) 2024年4月23日

リンク先はこちら。

DHEat攻撃については以前取り上げた通り。上記ブログ記事では、Amazon Linux 2023のEC2インスタンスのデフォルトのSSH設定で、CPUリソースをあっという間に消費できてしまった様子。

RFC 8446(TLS1.3)の4.2.7を見るに、TLS1.3でもまだDHEはサポートされている。AWSのALBはどうなってたっけ?と思ってSSL Labsでテストしてみたが、DHEは利用なしとの表示。TLS1.2では確かにそうなんだけど、TLS1.3だと使えたりするのか...?今度検証してみよう。

▼wolfSSL + Kyber

こちらのツイートから。

ブログポストしました: PQCのための新しいフレームワーク: wolfSSLの実験的フレームワークには、特に耐量子暗号分野における機能強化を目的とした要素がいくつか存在しま…続きを読む

— wolfSSL Japan (@wolfSSL_Japan) 2024年4月23日

The post PQCのための新しいフレームワーク… https://t.co/DXR9zK6LyT #組み込み #C言語 #プログラミング

リンク先はこちら。

Kyber以外にも、耐量子暗号関連で複数アルゴリズムの証明書サポートとかも実装された様子。XMSSとLMSはよくわかってないけど署名関連。

▼アンチウイルスサービスのHTTP経由アップデート

こちらのツイートから。

Derpity derp derp. Non-secure HTTP strikes again. https://t.co/sd2rVfJStz

— 🎻 Eric Lawrence (@ericlaw) 2024年4月24日

リンク先はこちら。

アップデートを非HTTPSで流してたらMITMを喰らってマルウェアに感染してしまったウイルス対策ソフトがいるらしい。マルウェアの亜種ではカスタムTLSルート証明書をインストールするものもあったとか。

▼Lambda Note社の2024年GWセール

こちらのツイートから。

というわけで、『OpenSSLクックブック』もついに最新版です! 引き続き0円! 連休中にOpenSSLのコマンドに親しんだらTLSとPKIについてもっと深く知りたくなると思いますので、5/8までの期間限定で『プロフェッショナルTLS&PKI』の電子版も30%オフです! https://t.co/Q8FpaUumBi

— 専門性・売上・原稿 (@golden_lucky) 2024年4月24日

リンク先はこちら。

『プロフェッショナルTLS&PKI』のOpenSSLを扱った章をまとめた『OpenSSLクックブック』の日本語版が期間限定の無料公開、かつ『プロフェッショナルTLS&PKI』も30%オフとのこと。素敵。

▼ARI実装ガイド

こちらのツイートから。

We're excited to share our latest blog post: a detailed guide to integrating ARI into existing ACME clients! Widespread adoption of ARI will help eliminate lapses in certificate validity, resulting in a more secure Internet for all. Read the full guide: https://t.co/CN0NIGmceS

— Let's Encrypt (@letsencrypt) 2024年4月25日

リンク先はこちら。

Go言語製のツールlegoを例に、ACMEクライアントが証明書更新時期を通知したりできるARI機能の実装方法が解説されている。

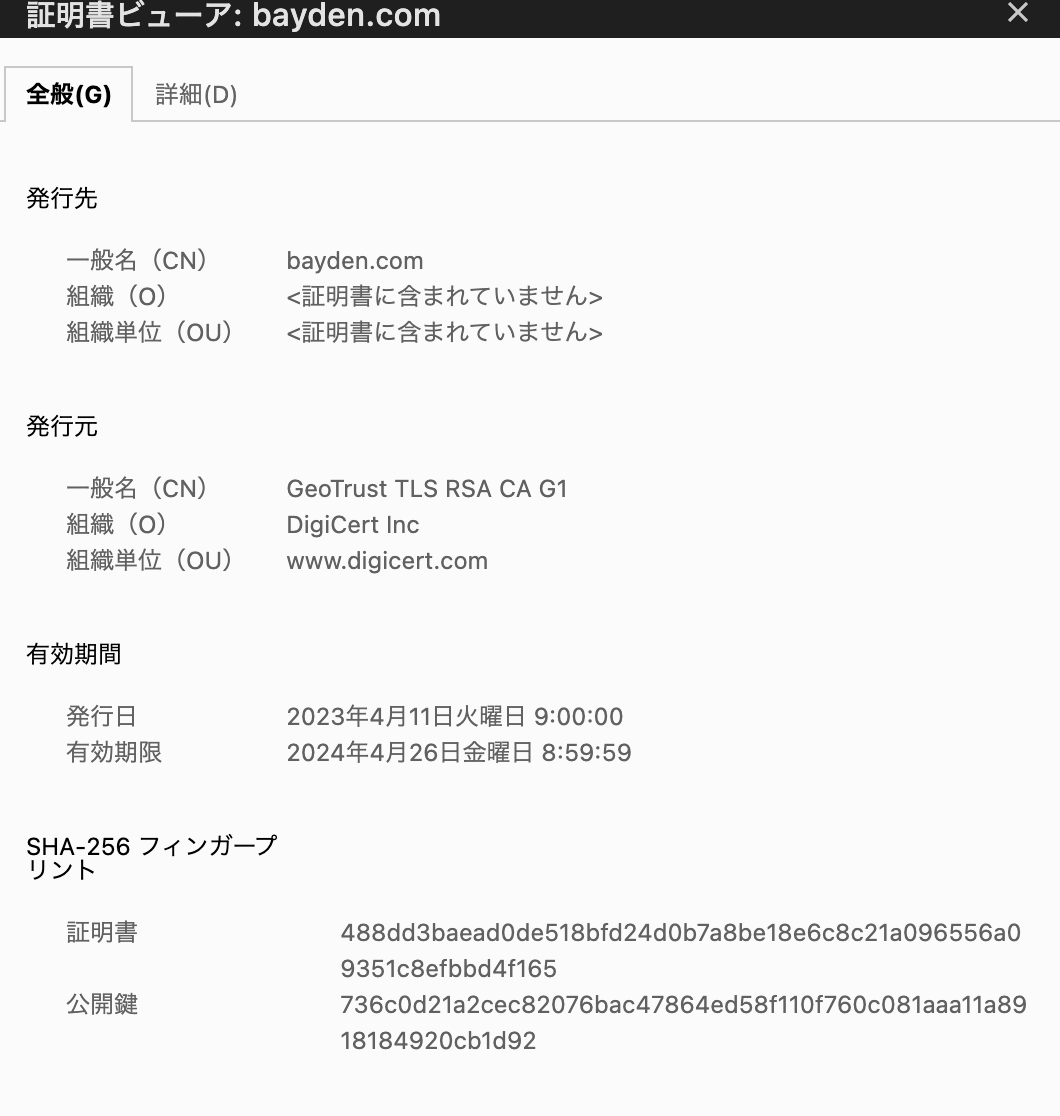

▼bayden.comの証明書有効期限切れ

こちらのツイートから。

oops. pic.twitter.com/KXnkEkHQLX

— 🎻 Eric Lawrence (@ericlaw) 2024年4月26日

日本時間4/26までの期限だったが、日本時間4/28の夜時点でもまだ解消されていない様子。大統領、忙しいのかな...。大統領はbidenだった...orz

▼SHPINCS+解説

こちらのツイートから。

I tried to explain SPHINCS+ in a single slide and it's kinda hard. pic.twitter.com/aowVLkibBK

— mjos\dwez (@mjos_crypto) 2024年4月26日

耐量子暗号の署名アルゴリズムであるSPHIINCS+(SLH-DSA)を1枚のスライドで解説してくれている。全然わからんけどきっといつか役に立つ...かな?

[おわりに]

早速読んでます。

SSL/TLS実践入門を読みました(15/100%)

— KIDANI Akito (@kdnakt) 2024年4月26日

第1章を読んだ。ヴィジュネル暗号とかCTFで出てきた気がする。OSI参照モデルとTCP/IPモデルの関係の説明がわかりやすかった。いつも混乱してたので...。